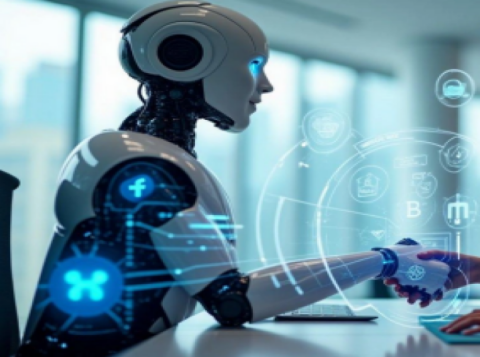

"Telegram"da problem aşkarlandı

"Kaspersky Lab" şirkətinin tədqiqatçıları tərəfindən "Windows" əməliyyat sistemində "Telegram" messencerinin boşluqlarından istismar halları aşkarlanıb

Yenixeber.org: Ekspertlərin tədqiqatına əsasən, cinayətkarlar dəliklərdən ən azı 2017-ci ilin mart ayından etibarən yararlanıblar ki, daha sonra onun vasitəsilə zərərli proqram təminatını intişar ediblər. "Kaspersky Lab" sözügedən messencerin istehsalçılarını bu problem haqqında məlumatlandırıb, hazırda boşluq aradan qaldırılıb.

Boşluq "right-to-left override" (RLO) adlı hücumunun istifadəsi ilə bağlı idi. RLO - güzgü şəklində sonradan yer almış işarələrin istiqamətini əks etdirən "Unicode" kodlaşdırmasının çap olunmayan xüsusi simvoludur. Adətən ondan mətnin sağdan sola yazılan (ərəb əlifbası və ya ivrit) dillərlə iş zamanı istifadə olunur. Lakin cinayətkarlar ondan istifadəşiləri aldadmaq üçün də istifadə edə bilirlər: RLO faylın adında simvolların ardıcıllığını və formatını dəyişir. Beləliklə istifadəçilər zərərli proqram təminatını, məsələn, foto şəklində yükləyib, özlərinin də xəbəri olmadan onu işə salırdılar.

"Kaspersky Lab"ın mütəxəssisləri cinayətkarların bir neçə məqsədini müəyyən ediblər. Birinci məqsədə nail olmaqdan ötrü onlar "backdoor"un çatdırılması üçün boşluqdan istifadə ediblər. Nəticədə hakerlər istifadəçinin kompüterinə yol tapırdılar. Komanda protokolu qismində proqram təminatı "Telegram API"dən istifadə edirdi. Quraşdırıldıqdan sonra "backdoor" özünü büruzə verməyərək gizli rejimdə işləyirdi. Bunula belə, o, müxtəlif komandaları, o cümlədən casus proqram təminatının sonrakı quraşdırılmasını yerinə yetirirdi.

İkinci məqsəd - boşluq mayninq üçün proqram təminatının yayılması məqsədilə istismar olunub. Kompüterin hesablayıcı imkanlarından istifadə edərək cinayətkarlar "Monero", "Zcash", "Fantomcoin" kimi müxtəlif kriptovalyutalar əldə edirdilər.

AZ

AZ RU

RU